De un tiempo a esta parte, tenemos un nuevo campeón indiscutible dominando en el universo del malware. En un principio, parecía que sería como cualquier otro virus o troyano a los que ya estamos acostumbrados, pero hemos ido viendo como su poder y popularidad ha ido creciendo de manera exponencial con el paso del tiempo. Hablamos del ya famoso ransomware. Fíjense si es famoso que hasta tiene un papel muy relevante en un capítulo de la última temporada de una conocida serie de televisión (y no vamos a decir más).

De un tiempo a esta parte, tenemos un nuevo campeón indiscutible dominando en el universo del malware. En un principio, parecía que sería como cualquier otro virus o troyano a los que ya estamos acostumbrados, pero hemos ido viendo como su poder y popularidad ha ido creciendo de manera exponencial con el paso del tiempo. Hablamos del ya famoso ransomware. Fíjense si es famoso que hasta tiene un papel muy relevante en un capítulo de la última temporada de una conocida serie de televisión (y no vamos a decir más).

Todos aquellos que trabajamos dentro el ámbito de la seguridad de la información, ya conocemos a este espécimen, pero por si hay alguien que aún no tiene claro de lo que estoy hablando, explico brevemente al tipo de malware al que me refiero.

Conocemos como ransomware a todo aquel malware que nos bloquea el acceso a (parte o toda) la información almacenada en el dispositivo comprometido, mediante el cifrado de ésta con una clave que desconocemos, y que pide un rescate económico a cambio de recuperar el acceso a dicha información.

Dos ejemplos a nivel nacional que se han propagado ampliamente han sido el Virus de la Policía y la campaña de Cryptolocker que suplanta a Correos mediante un email. Ambos han tenido gravísimas consecuencias para mucha gente a nivel personal. Incluso a nivel corporativo ha habido múltiples casos de empresas cuyos procesos de negocio se han visto afectados de forma crítica como consecuencia de una infección con ransomware.

De hecho, el Virus de la Policía vuelve a estar activo. Esta última versión está enfocada a dispositivos Android y aunque parece que no cifra la información almacenada, sigue siendo un incordio. Así que ya sabéis, sed precavidos y tened cuidado con las apps que descargáis.

El problema de este tipo de malware es que en algunos casos, ni pagando el rescate se ha conseguido recobrar el acceso a la información. Ha habido víctimas que después de pagar el rescate no han podido descifrar la información bloqueada o que incluso no han encontrado forma de pagarlo, ya que para entonces los ciberdelincuentes ya habían “desmontado la paraeta”. Lo cierto es que la Policía recomienda no pagar el rescate que se pide, ya que haciéndolo estamos fomentando que se continúe con la propagación del ransomware y de su chantaje asociado.

Son muchas las variantes que circulan ahora mismo y aunque las medidas preventivas a aplicar pueden parecernos básicas e incluso triviales, nunca está de más recordar aquello de:

- Sé precavido con los enlaces que recibes en los correos electrónicos.

- Los adjuntos también deben tratarse con delicadeza, por si acaso.

- Evita reenviar correos innecesarios, aunque el gatito del adjunto sea adorable :D

- Mantén tus dispositivos y aplicaciones actualizados.

- Ten instalado y actualizado un antivirus en todos tus dispositivos.

- Haz copias de seguridad de tu información de manera periódica.

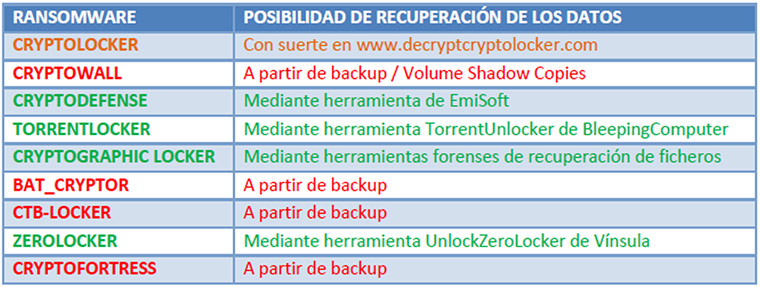

Este tipo de malware se ha extendido y diversificado tanto que el CCN-CERT publicó un documento oficial en el mes de Abril en el que hablaba de las principales variantes [PDF] y cómo desinfectar o recuperar los archivos cifrados, en caso de que se pudiera.

Un caso curioso es el del autor del ransomware Locker (CryptolockerV) que ha pedido perdón por las consecuencias de su software, se ha compadecido de las víctimas y parece que ha publicado las claves para descifrar la información secuestrada. No se ha confirmado que haya publicado todas ellas ni tampoco se sabe con certeza si todos los afectados por este ransomware han conseguido recuperar el acceso a su información.

El caso más reciente de ransomware, descubierto hace una semana escasa, es el que aprovecha la última vulnerabilidad de Adobe Flash para la ejecución remota del ransomware que cifra nuestra información.

A veces no somos conscientes del valor de la información que manejamos hasta que viene alguien y nos la quita, o nos quita el acceso a ella como en este caso.

Protect your information and devices, and let it rain.

Fuente imágenes:

- Keep calm and pay the Ransom: http://www.keepcalm-o-matic.co.uk/p/keep-calm-and-pay-the-ransom-1/

- Imagen CCN-CERT: https://www.ccn-cert.cni.es/publico/dmpublidocuments/CCN-CERT_IA-21-14_Ransomware.pdf

Grande Patri. Lo malo es que la labor de concienciación es casi tan dura como la labor de recuperación de datos.

Muchas gracias Gabi! Es verdad, las dos labores son duras pero si conseguimos concienciar a nuestros empleados/compañeros en materia de seguridad, puede que a largo plazo las situaciones en las que tengamos que recuperar nuestros datos se reduzcan.

En cualquier caso, una buena política de copias de seguridad siempre viene bien, verdad? : )