Hace cosa de un mes jugando con Nmap en un entorno de pruebas me topé con un detalle “curioso” que paso a contaros. Para que os situéis, el equipo sobre el que estaba haciendo las pruebas era un equipo con Windows XP SP3 con una máquina virtual con Debian GNU/Linux desde la se realizaban las pruebas (configuración no apta para escaneos).

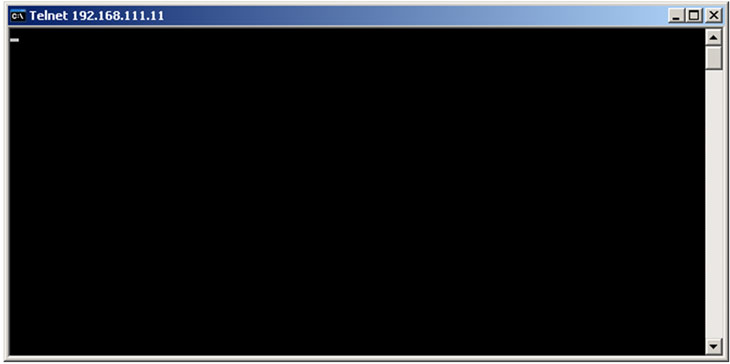

Entre las diferentes pruebas me encuentro con algo inesperad: el puerto 21/tcp —puerto por defecto del servicio FTP— estaba abierto en uno de los equipos víctima de mis escaneos. Era un equipo que ni mucho menos tenía controlado que ahí pudiera estar ese servicio abierto. Reviso el equipo y al ver que no hay nada a la escucha, lanzo el escaneo sobre otro activo de la misma subred desde el mismo equipo origen. Mi sorpresa fue que tanto si hacía un nmap desde el equipo virtual, como si hacía un Telnet desde el equipo anfitrión con destino el puerto 21/tcp sobre diferentes destinos, daba la sensación de que había un servicio a la escucha en todos los destinos. ¿Suena raro, verdad? (por lo menos a un servidor le resultó raro). Ante este comportamiento se me ocurre escoger una dirección IP que no perteneciera al rango de direcciones de mi red local (IP elegida: 192.168.111.11) y lanzar el comando Telnet al puerto 21/tcp. El resultado era el siguiente:

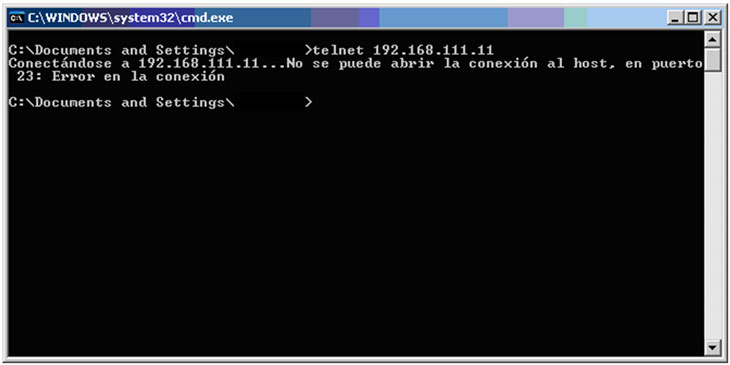

En cambio si probaba el comando Telnet sobre el puerto 23/tcp, asociado por defecto al servicio de Telnet, obtenía el siguiente resultado:

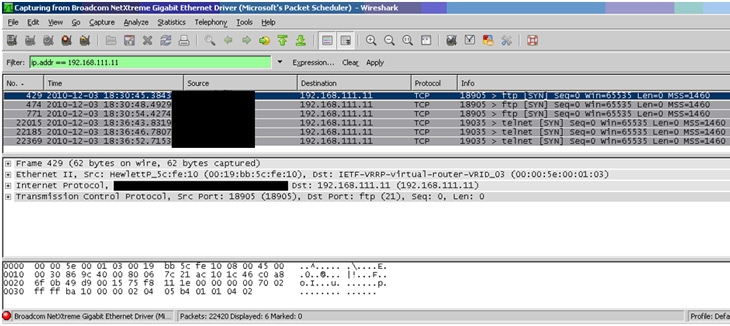

Si probaba con un cliente de FTP no obtenía una respuesta válida y se cerraba la conexión de manera inmediata. Analizando el tráfico con Wireshark, observaba como el comportamiento al puerto 21/tcp como al 23/tcp era el mismo.

Llegados a este punto quedaba claro que el problema era algo local y de que estaba interceptando las conexiones al puerto 21/tcp. El equipo con Windows XP disponía de antivirus, por lo que como primera medida para descartar elementos que pudieran estar interceptando las conexiones era deshabilitarlo; esta prueba no fue satisfactoria y se producía el mismo comportamiento. Descartado el antivirus, otro elemento que tenía activo a nivel de red era el servicio firewall de Windows. Repetí la misma táctica, lo deshabilité e intenté volverme a conectar al puerto 21/tcp de la IP inventada. El resultado en este caso cambió y finalmente encontré quién estaba interceptando mis conexiones al puerto 21/tcp. Después de ver cual es la causa he podido encontrar determinadas referencias donde se menciona este comportamiento, como la empresa “GFI Software” en uno de sus GFI Knowledge Base.

Personalmente no conocía este comportamiento. Juzguen ustedes mismos.

Curioso si señor porque el paquete sí que sale hacia la red más allá del WinXP.