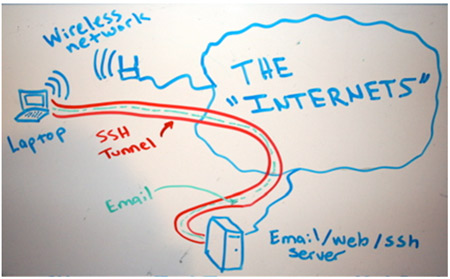

Hace un par de meses, nuestro compañero Jose Vila habló sobre la potencia de los túneles SSH y mostró cómo evitar firewalls y eludir los diferentes filtros usando tráfico tunelizado.

Hace un par de meses, nuestro compañero Jose Vila habló sobre la potencia de los túneles SSH y mostró cómo evitar firewalls y eludir los diferentes filtros usando tráfico tunelizado.

En esta entrada voy a mostrar un enfoque diferente.

Hoy en día es peligroso conectar el smartphone sin protección a una conexión Wi-Fi libre. No es descartable que alguien está capturando el tráfico o que podamos sufrir un ataque de envenenamiento ARP. Entonces ¿cómo se puede estar seguro en una red Wi-Fi? Una vez más, con túneles SSH. ¿Y cómo construir túneles SSH con mi Android? Con túnel SSH.

Si quieres disfrutar de toda su potencia, hay que tener en cuenta que necesitarás haber rooteado tu dispositivo. La causa es que el túnel SSH necesita modificar los parámetros del firewall con el fin de redirigir todo el tráfico. La tarea de configuración es muy fácil; sólo hay que configurar el host, usuario y contraseña y luego marcar las opciones “Use socks proxy” y “Global Proxy”.

El último paso es activar el túnel y hemos terminado.

Cuando el túnel SSH se conecta a nuestro anfitrión y establece la conexión, somos libres para navegar por Internet a través de una Wi-Fi pública e insegura.

Yo personalmente utilizo una aplicación gratuita, llamada “OpenVPN para Android”, que junto con el servidor VPN que tengo en un Qnap en casa va de lujo.

Una pregunta, esto serviria para navegar por urls capadas?

@Sergio:

Con esta solución podrías evadir el filtrado de URLs siempre que no se filtre el tráfico SSH saliente.

Lo acabo de probar y es extremadamente sencillo.

Lo único que tira para atrás es darle tu contraseña del ssh de casa a un programa que además pide permisos de root por lo que estaría más tranquilo con una VPN normal y corriente, aunque lo dicho: es tan sencillo que mola mucho.