1. ¿Cuántos ficheros fueron descargados del Sharepoint de magnet4nsics?

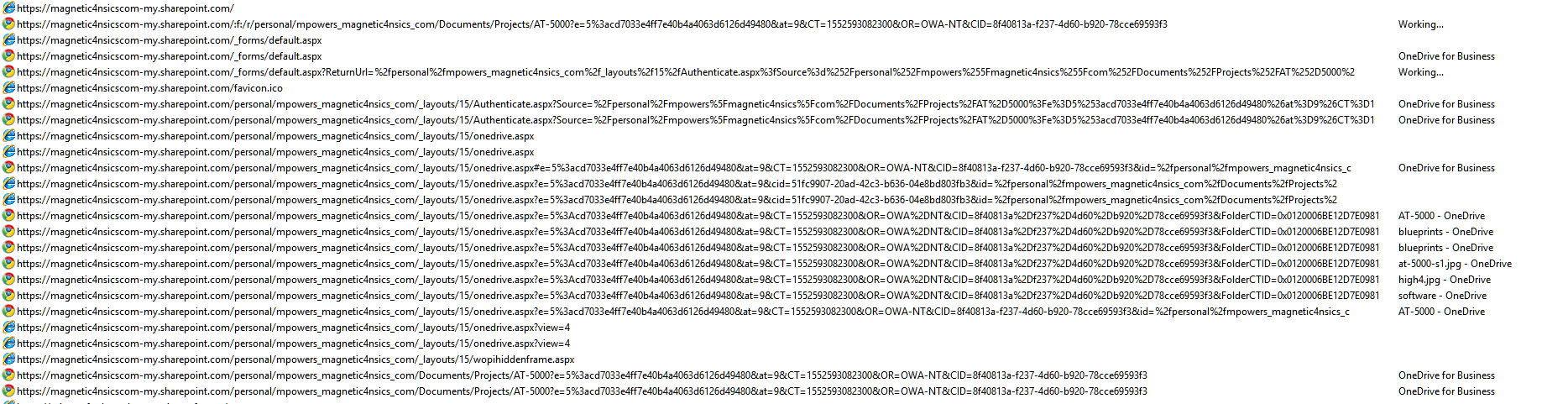

Esta parece fácil: cargamos con BrowsingHistoryView de Nirsoft (a este gente habría que comprarles un jamón por la maravilla de utilidades que tienen para nuestro uso y disfrute) el historial de los usuarios y lo revisamos, obteniendo un listado de los accesos a Sharepoint:

Si contamos los ficheros que parecen almacenados en el OneDrive nos salen 7 … que resulta ser un precioso Fail. Si nos fijamos un poco, solo tenemos dos descargas reales de ficheros: at-5000-s1.jpg y high4.jpg (el resto entiendo que será navegación por carpetas o algo similar).

* Respuesta: 2

¡EXTRA BONUS! Al responder esta pregunta nos aparece otra (y tiene pinta de repetirse unas cuantas veces más, así que vamos a recolocar un poco el orden de las preguntas).

[Read more…]

* Respuesta: Python

* Respuesta: Python