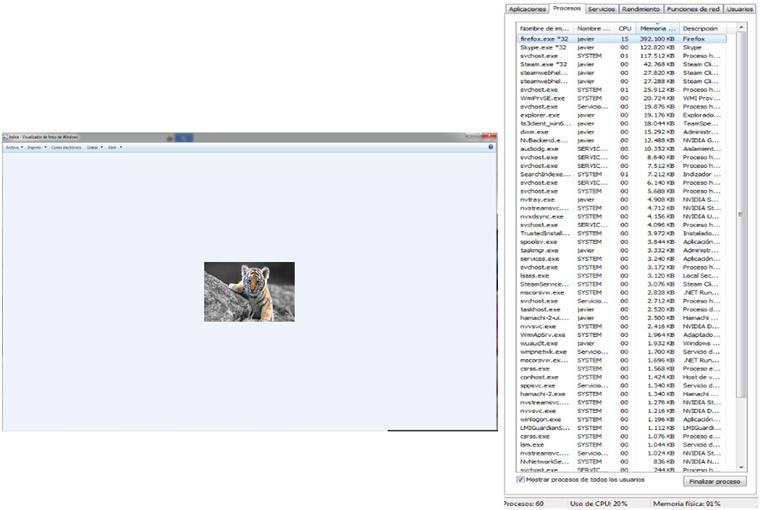

En el artículo anterior hablamos de cómo podemos montar una VPN con nuestra raspberry pi. Sin embargo, a veces esto no resulta tan fácil si el lugar que nos ofrece acceso a Internet no confiable (WiFis publicas en general) decide aplicar filtrado del tráfico de VPN.

Básicamente un filtrado consiste en evitar que los paquetes lleguen a su destino y esto puede conseguirse de diferentes formas:

- Por un lado, pueden estar filtrando el tráfico que tenga como destino puertos “raros”, como podría ser el puerto 1194 que es el que estamos utilizando en el caso de nuestra VPN. En este caso la forma de evitarlo es sencilla: simplemente tendríamos que cambiar el puerto del servidor VPN a uno de uso común, como el 80, el 443 o incluso el 8080.

- Por otro, podría estar implementado un filtrado de protocolos, como por ejemplo denegar el tráfico UDP en determinados puertos que habitualmente se utilizan con otros protocolos, como el 80 TCP. La solución en este caso sería cambiar el archivo de configuración de la VPN y establecer que se utilice TCP.

Con este par de sencillos pasos puede evitarse en muchos casos el filtrado de las VPN, pero ¿y si el restaurante, cafetería, aeropuerto u hotel va más allá en el filtrado de nuestro tráfico VPN (que recordemos, es imprescindible para establecer una conexión segura)?

y cuando han pasado unos segundos (a decir verdad no probé la temperatura, pero había cristales de hielo) la coges con el dedo y consigues el primer objetivo del post: dedo congelado.

y cuando han pasado unos segundos (a decir verdad no probé la temperatura, pero había cristales de hielo) la coges con el dedo y consigues el primer objetivo del post: dedo congelado.