En el primer artículo de esta serie de Inteligencia, establecíamos una introducción a la disciplina y veíamos algunos detalles de la primera fase del ciclo de inteligencia: la Planificación. Sin embargo, necesitamos ahora contestar a la pregunta:

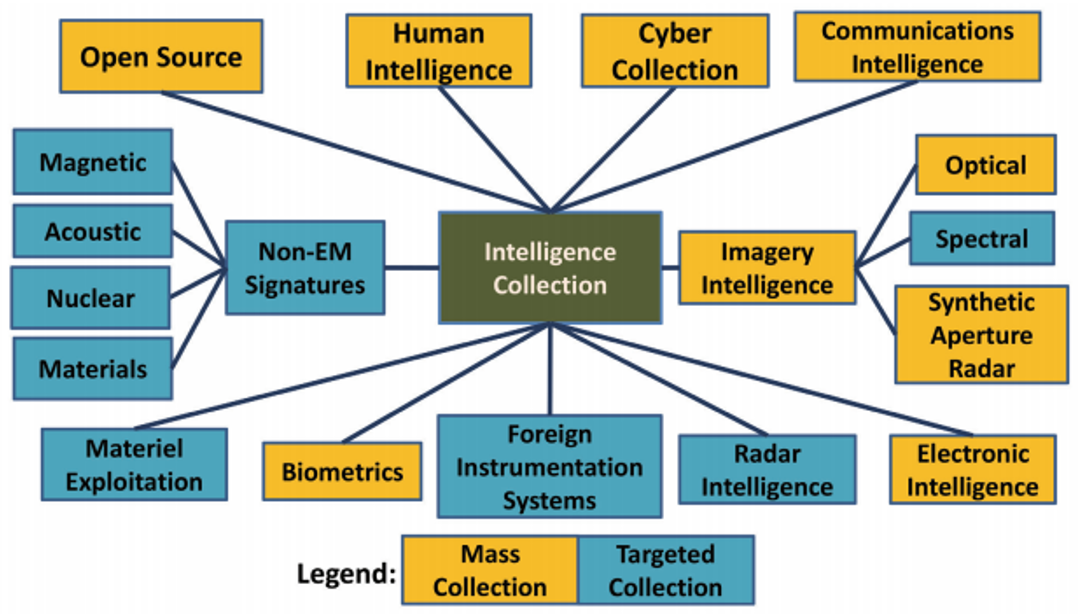

Cómo identificar la mejor disciplina de obtención de información para cada una de las acciones establecidas durante la planificación

Para ello hemos de hablar primero de las fuentes de obtención de Inteligencia. Veamos algunas de ellas.

Fuentes de obtención de Inteligencia