Hace algunos meses oí hablar de Dropbox, un servicio de respaldo de archivos de seguridad basado en web. El servicio se basa en la posibilidad de acceder a un directorio de archivos (MyDropbox), con capacidad desde 2GB (gratuito) hasta 100GB ($19.99 al mes) desde cualquier equipo con sólo instalar el cliente de Dropbox. Por tanto, permite sincronizar archivos automáticamente entre múltiples equipos, por ejemplo el PC de sobremesa, el portátil o el iPhone, de forma realmente fácil. Tan sólo dejando caer un archivo en MyDropbox desde uno de los equipos con el cliente instalado se sincroniza automáticamente en la nube o disco virtual y en el resto de equipos.

Los usuarios de la aplicación pueden acceder a una cuenta de administración para compartir directorios a determinados usuarios, subir ficheros, restaurar versiones anteriores o recuperar archivos borrados. Tiene por tanto soporte para historial de revisiones, de forma que los archivos borrados de la carpeta de Dropbox pueden ser recuperados desde cualquiera de los equipos. También existe la funcionalidad de conocer la historia de un archivo en el que se esté trabajando, permitiendo que una persona pueda editar y cargar los archivos sin peligro de que se puedan perder las versiones previas. El historial de los archivos está limitado a un período de 30 días, aunque en la versión de pago que ofrece el historial ilimitado; el historial utiliza la tecnología de delta encoding.

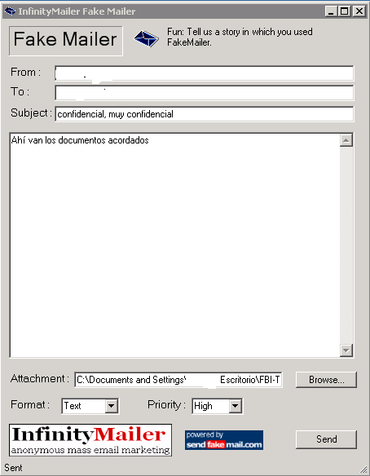

Una primera aplicación que puede venir a la mente consiste en la simplicidad de sincronizar los archivos de trabajo en la oficina con el portátil personal. Ahí es donde empieza a ser algo serio en relación a la seguridad en empresas. Indagando acerca de la seguridad de Dropbox, los datos se transfieren a los servidores de Dropbox mediante SSL y antes de almacenarlo en sus servidores, se cifra mediante AES-256. Sin embargo, desde la parte de cliente, es una vía de salida de información confidencial al exterior de las empresas, inutilizando las configuraciones de firewalls y exponiendo datos sin control. En mi opinión, aplicaciones como éstas deben incluirse en el grupo de aplicaciones restringidas.

Si el análisis lo hacemos desde el punto de vista de la sincronización de archivos personales fuera del ámbito profesional, sin utilizar la herramienta para manejar información corporativa, también genera ciertas dudas, ya que existen directorios de contenido compartido, pudiendo acceder a información contenida en el mismo y en sus subniveles. Además, una de las opciones de compartición de archivos o directorios consiste en que Dropbox envía una URL de acceso al recurso vía email, sin necesidad siquiera de autenticación en una cuenta de Dropbox, por lo que otro puede acceder al recurso con sólo acceder a la URL adecuada.

Debo confesar que la idea de Dropbox como servicio me parece muy útil, pero creo que a día de hoy tiene mucho que mejorar en relación a seguridad y privacidad. Cabría estudiar si, utilizada junto a herramientas como TrueCrypt, podríamos confiar en su uso. También he leído que se está desarrollando una versión que pueda ser utilizada en las empresas, lo que confirmaría la aceptación del hecho que su utilización con la versión actual no debe ser muy adecuada. La proliferación de este tipo de aplicaciones está haciendo el trabajo aún más difícil al sector de la seguridad, ya que incluye una tarea importante, el control de la instalación de aplicaciones restringidas, no sólo en asegurar que los usuarios no instalan y utilizan las conocidas, sino en permanecer alerta ante nuevas aplicaciones que no cumplan los requisitos de seguridad.

Recientemente, S2 Grupo, ha conseguido un proyecto del 7º Programa Marco, sección TIC, de la Comisión Europea. La primera reunión de trabajo del consorcio va a tener lugar esta misma semana en Valencia.

Recientemente, S2 Grupo, ha conseguido un proyecto del 7º Programa Marco, sección TIC, de la Comisión Europea. La primera reunión de trabajo del consorcio va a tener lugar esta misma semana en Valencia.

No malinterpreten el título de este post. A diferencia de algunos “elementos” del mercado no estoy, ni mucho menos, en contra de los libros electrónicos y menos del dispositivo de Amazon. Todo lo contrario, fui de los primeros en adquirir uno. Invertir en un libro electrónico es invertir en salud y si no lo creen ustedes no duden en preguntarle a mi espalda. Tengo muchas ganas de que mis hijas puedan ir al colegio con una mochila en la que lo más pesado sea su bocadillo o su zumo, aunque creo que tendré que esperar a que estén en la Universidad a juzgar por la reacción que las editoriales españolas están teniendo en esta materia. En mi modesta opinión es una vergüenza, pero es lo que tenemos.

No malinterpreten el título de este post. A diferencia de algunos “elementos” del mercado no estoy, ni mucho menos, en contra de los libros electrónicos y menos del dispositivo de Amazon. Todo lo contrario, fui de los primeros en adquirir uno. Invertir en un libro electrónico es invertir en salud y si no lo creen ustedes no duden en preguntarle a mi espalda. Tengo muchas ganas de que mis hijas puedan ir al colegio con una mochila en la que lo más pesado sea su bocadillo o su zumo, aunque creo que tendré que esperar a que estén en la Universidad a juzgar por la reacción que las editoriales españolas están teniendo en esta materia. En mi modesta opinión es una vergüenza, pero es lo que tenemos.