Durante este mes de diciembre hemos observado desde el laboratorio de malware de S2 Grupo distintas amenazas que una vez más queríamos compartir con vosotros. En este tipo de entradas encontraremos amenazas conocidas, vistas en otras fuentes o analizadas directamente en nuestro laboratorio, pero el objetivo del post es conocer qué tipo de amenazas están activas.

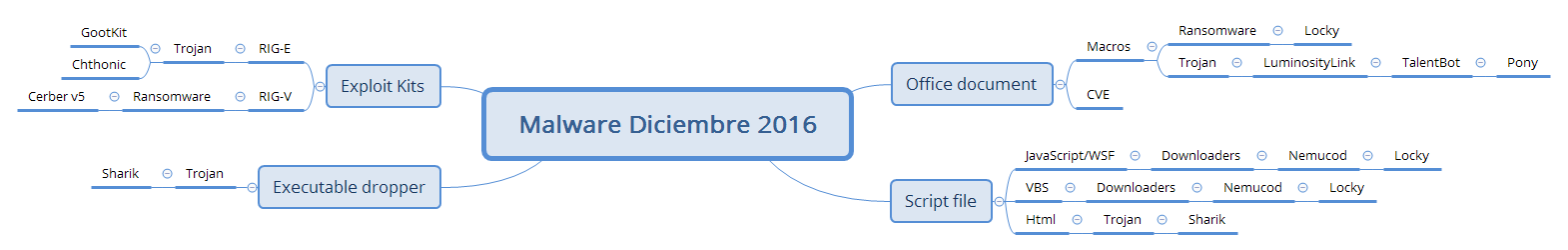

A continuación mostramos un diagrama con la información recopilada este mes desde el laboratorio:

Antes que nada, nos gustaría remarcar el respiro que, al menos a nosotros, nos ha dado Locky este mes, con una cantidad tremendamente reducida de SPAM en comparación con los dos meses anteriores. Esto no significa que haya desaparecido ni mucho menos ya que han estado llegando a muchos sitios correos con textos de “asunto:” como los siguientes: [Read more…]

El único de los grandes servicios rusos que, como ya hemos indicado, no es un heredero directo del KGB es el GRU (Glavnoye Razvedyvatelnoye Upravlenie), unidad militar 44388, cuyo objetivo es proporcionar inteligencia al Ministerio de Defensa, a la cúpula militar y a las fuerzas armadas rusas en su conjunto. Este servicio está dedicado a la inteligencia militar, desde la estratégica a la operativa, trabajando no sólo en un sentido exclusivo de defensa, sino abarcando también otros aspectos como la política o la economía ligadas al ámbito militar, y en especial la inteligencia exterior –en ocasiones junto al SVR-; desde el año 1996, tiene encomendada la misión de adquirir incluso información relativa a ecología y medio ambiente. Para ejecutar estas tareas, el GRU dispone de todo tipo de capacidades, desde IMINT hasta HUMINT, pasando por OSINT y, por supuesto, SIGINT, capacidades que le dotan de un ámbito de actuación e influencia internacional y que permiten al GRU “actuar en cualquier punto del mundo donde pudiera surgir la necesidad”, según declaraciones del General Valentin Vladimirovich Korabelnikov, en una entrevista concedida en 2006, cuando era Director del GRU.

El único de los grandes servicios rusos que, como ya hemos indicado, no es un heredero directo del KGB es el GRU (Glavnoye Razvedyvatelnoye Upravlenie), unidad militar 44388, cuyo objetivo es proporcionar inteligencia al Ministerio de Defensa, a la cúpula militar y a las fuerzas armadas rusas en su conjunto. Este servicio está dedicado a la inteligencia militar, desde la estratégica a la operativa, trabajando no sólo en un sentido exclusivo de defensa, sino abarcando también otros aspectos como la política o la economía ligadas al ámbito militar, y en especial la inteligencia exterior –en ocasiones junto al SVR-; desde el año 1996, tiene encomendada la misión de adquirir incluso información relativa a ecología y medio ambiente. Para ejecutar estas tareas, el GRU dispone de todo tipo de capacidades, desde IMINT hasta HUMINT, pasando por OSINT y, por supuesto, SIGINT, capacidades que le dotan de un ámbito de actuación e influencia internacional y que permiten al GRU “actuar en cualquier punto del mundo donde pudiera surgir la necesidad”, según declaraciones del General Valentin Vladimirovich Korabelnikov, en una entrevista concedida en 2006, cuando era Director del GRU. Otro de los herederos de la FAPSI es el FSO (Federal’naya Sluzhba Okhrani), identificado en [1] como la unidad militar 32152 y dirigido desde mayo de este año por el General de División Dmitry Kochnev (su antecesor, Evgeny Murov, era General de Ejército, dos grados superior, y esto en los servicios rusos es muy importante). Murov consiguió para el Servicio atribuciones de la FAPSI muy importantes: con más de 20.000 efectivos en la actualidad (supuestamente, ya que es información clasificada, y diversas fuentes hablan de más de 50.000), el FSO heredó y amplió la Novena Dirección del KGB, con responsabilidad en la protección de “bienes” gubernamentales, en el sentido más amplio de la palabra. Por ejemplo, el Servicio de Seguridad Presidencial, el SBP -los guardaespaldas de Putin- o el control del famoso maletín nuclear ruso dependen del FSO, al igual que la explotación de una red segura para la transmisión de resultados electorales,

Otro de los herederos de la FAPSI es el FSO (Federal’naya Sluzhba Okhrani), identificado en [1] como la unidad militar 32152 y dirigido desde mayo de este año por el General de División Dmitry Kochnev (su antecesor, Evgeny Murov, era General de Ejército, dos grados superior, y esto en los servicios rusos es muy importante). Murov consiguió para el Servicio atribuciones de la FAPSI muy importantes: con más de 20.000 efectivos en la actualidad (supuestamente, ya que es información clasificada, y diversas fuentes hablan de más de 50.000), el FSO heredó y amplió la Novena Dirección del KGB, con responsabilidad en la protección de “bienes” gubernamentales, en el sentido más amplio de la palabra. Por ejemplo, el Servicio de Seguridad Presidencial, el SBP -los guardaespaldas de Putin- o el control del famoso maletín nuclear ruso dependen del FSO, al igual que la explotación de una red segura para la transmisión de resultados electorales,  El SVR (Sluzhba Vneshney Razvedki) fue el primer heredero del KGB con entidad propia, heredando las atribuciones de la Primera Dirección General; se ocupa de la inteligencia exterior rusa, proporcionando a las autoridades nacionales inteligencia que pueda beneficiar a Rusia en diferentes ámbitos que han evolucionado desde el militar y de defensa (en especial, años 90) al tecnológico, industrial, científico y económico. Para lograr este objetivo el SVR se basa sobre todo en capacidades HUMINT, tanto abiertas como clandestinas, apoyándose teóricamente en el GRU –que veremos en un próximo post– para sus necesidades de inteligencia de señales.

El SVR (Sluzhba Vneshney Razvedki) fue el primer heredero del KGB con entidad propia, heredando las atribuciones de la Primera Dirección General; se ocupa de la inteligencia exterior rusa, proporcionando a las autoridades nacionales inteligencia que pueda beneficiar a Rusia en diferentes ámbitos que han evolucionado desde el militar y de defensa (en especial, años 90) al tecnológico, industrial, científico y económico. Para lograr este objetivo el SVR se basa sobre todo en capacidades HUMINT, tanto abiertas como clandestinas, apoyándose teóricamente en el GRU –que veremos en un próximo post– para sus necesidades de inteligencia de señales.