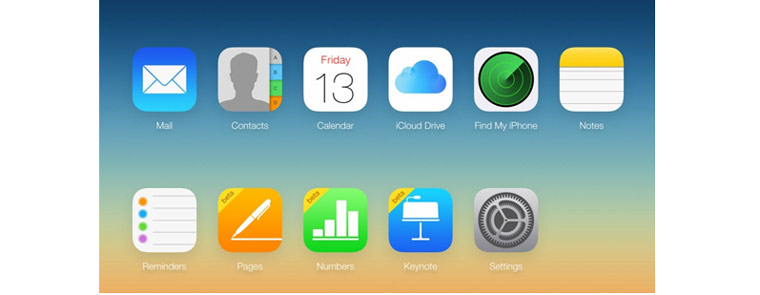

La gestión de identidades y acceso está cambiando. Los sistemas que la soportan manejan datos muy diversos: cuentas, permisos, roles, políticas de acceso, flujos de trabajo y actividad de los usuarios. Los datos de gestión de identidad y acceso están dispersos en distintos sistemas y aplicaciones. Además si se manejan muchas identidades, roles y perfiles o si estas son muy activas el volumen de datos es importante.

A pesar de ser tan diversos, dispersos y de gran volumen, ha habido grandes avances de interoperabilidad en el intercambio de estos datos, motivados en gran medida por:

- El uso de las redes sociales que permiten utilizar el perfil personal para acceder a otros servicios, el llamado social login, convirtiéndose en verdaderos proveedores de identidades

- El e-commerce y los servicios cloud que han motivado el desarrollo de mecanismos de federación de identidades que permiten a distintas empresas disponer de un único punto de autenticación y autorización

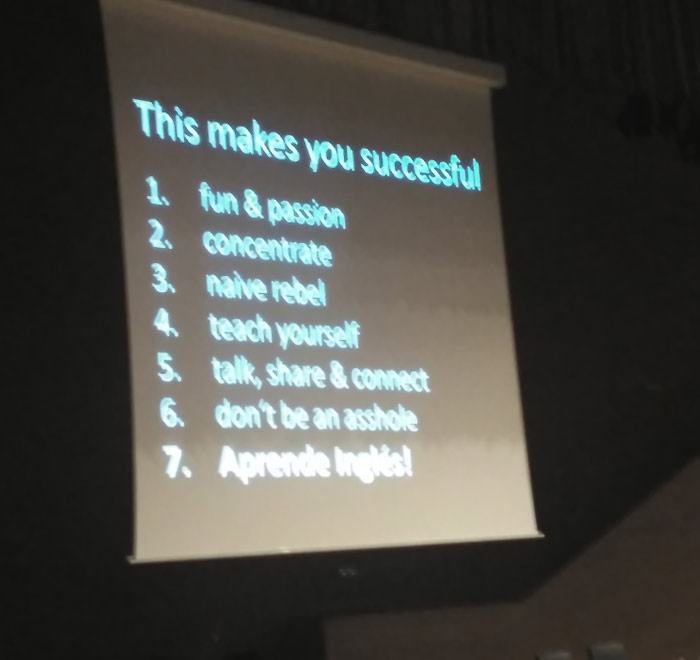

Los días 1, 2 y 3 de octubre tuvo lugar en Albacete la 5ª edición de la Convención Navaja Negra, que congregó a unos 650 asistentes entre los que se encontraban tanto expertos como aficionados, estudiantes y profesionales, todos ellos con un denominador común, su pasión por la seguridad informática.

Los días 1, 2 y 3 de octubre tuvo lugar en Albacete la 5ª edición de la Convención Navaja Negra, que congregó a unos 650 asistentes entre los que se encontraban tanto expertos como aficionados, estudiantes y profesionales, todos ellos con un denominador común, su pasión por la seguridad informática.

¿Han oído hablar de la nueva normativa europea sobre la protección de datos de carácter personal? Seguramente sí, pero probablemente tengan una imagen difusa sobre el estado de la misma. Al menos, esa es la impresión que yo tengo como interesado en la materia. En cierto modo es como si estuviéramos recibiendo información con cuentagotas: pequeños avances, breves fragmentos del tráiler de una superproducción

¿Han oído hablar de la nueva normativa europea sobre la protección de datos de carácter personal? Seguramente sí, pero probablemente tengan una imagen difusa sobre el estado de la misma. Al menos, esa es la impresión que yo tengo como interesado en la materia. En cierto modo es como si estuviéramos recibiendo información con cuentagotas: pequeños avances, breves fragmentos del tráiler de una superproducción